Техники кибератак становятся все более изощренными: теперь преступники используют еще и искусственный интеллект, в том числе генерируют фрагменты вредоносного кода, фишинговые сообщение и дипфейки, говорится в исследовании Positive Technologies. Но и без ИИ профессиональные хакеры находят новые инструменты для деструктивных атак. И все чаще целью становится не вымогательство, а разрушение инфраструктуры компании, отмечают специалисты «Информзащиты». Все это требует особого внимания к информационной безопасности бизнеса.

Противостоять угрозам ИБ помогает модернизация инфраструктуры и внедрение более совершенных решений. Например, использование SOC – как обращение к коммерческим центрам мониторинга и реагирования на киберугрозы, так и развертывание собственного SOC внутри организации.

Какие функции выполняет SOC, какие специалисты должны быть в его штате и что нужно для создания такого подразделения в компании – разбираемся в нашей статье вместе с директором Центра мониторинга и противодействия кибератакам IZ:SOC «Информзащиты» Александром Матвеевым.

Что такое SOC и зачем он нужен?

SOC (расшифровка – Security Operation Center) — это централизованная функция или группа, ответственная за улучшение состояния кибербезопасности организации, а также за предотвращение, обнаружение и реагирование на угрозы.

SOC проверяет события безопасности, которые поступают в систему из различных источников, а когда замечает подозрительную активность – принимает меры для предотвращения атаки.

Главные функции SOC

Перечень функций SOC может варьироваться в зависимости от масштаба компании, отраслевых особенностей бизнеса и многого другого – всего выделяют несколько десятков задач, которые решает Security operation center.

В качестве основных функций, которые входят в зону ответственности SOC-специалистов, называют следующие:

- Наблюдение в реальном времени за событиями, происходящими в сетях компании, сбор и анализ данных.

- Выявление аномалий и подозрительной активности, которая может быть признаком кибератаки.

- Управление уязвимостями: выявление и устранение, анализ и классификация инцидентов по уровню критичности.

- Устранение последствий и принятие мер по минимизации воздействия атак на систему.

- Работа по предотвращению новых кибератак, обучение и консультирование сотрудников по вопросам киберугроз.

Технические составляющие SOC

У каждой организации свои особенности информационной инфраструктуры, а значит и SOC для каждой строится индивидуально, и число внедренных технологических решений может отличаться, подчеркивает Александр Матвеев.

Эксперт приводит следующие основные технологические решения, необходимые для эффективной работы SOC:

- Системы мониторинга событий (SIEM).

- Системы управления инцидентами (IRP/SOAR).

- Системы расширенного обнаружения и реагирования (EDR).

- Платформы анализа информации об угрозах (TIP).

- Системы анализа сетевого трафика (NTA).

«Технологический стэк всегда может быть расширен и дополнен, например, платформами автоматической симуляции кибератак (BAS)», – добавляет директор IZ:SOC.

Штат SOC: отделы, кто и что делает

Основу команды SOC составляют аналитики, поделенные на три линии, рассказывает Александр Матвеев:

- Первая линия (SOC L1) занимается обработкой поступающей информации об аномалиях в информационной системе и принимает решение, реальное это срабатывание или ложное. В случае положительного ответа они передают информацию на вторую линию.

- Вторая линия (SOC L2) занимается постоянным анализом сетей и систем организации на наличие потенциальных угроз, а также принимает меры по противодействию им.

- Аналитики третьей линии (SOC L3) занимаются анализом кода, разрабатывают правила корреляции, программы автоматизации реакции систем на инциденты ИБ, то есть в целом занимаются решением наиболее сложных задач.

Кроме того, в SOC есть специалисты, которые занимаются административными вопросами, руководством процессами.

«Если мы говорим о коммерческом SOC, в нем также будут работать специалисты-киберкриминалисты, пентестеры, занимающиеся тестами на проникновение, эксперты по цифровой защите бренда и другие», – отмечает Александр Матвеев.

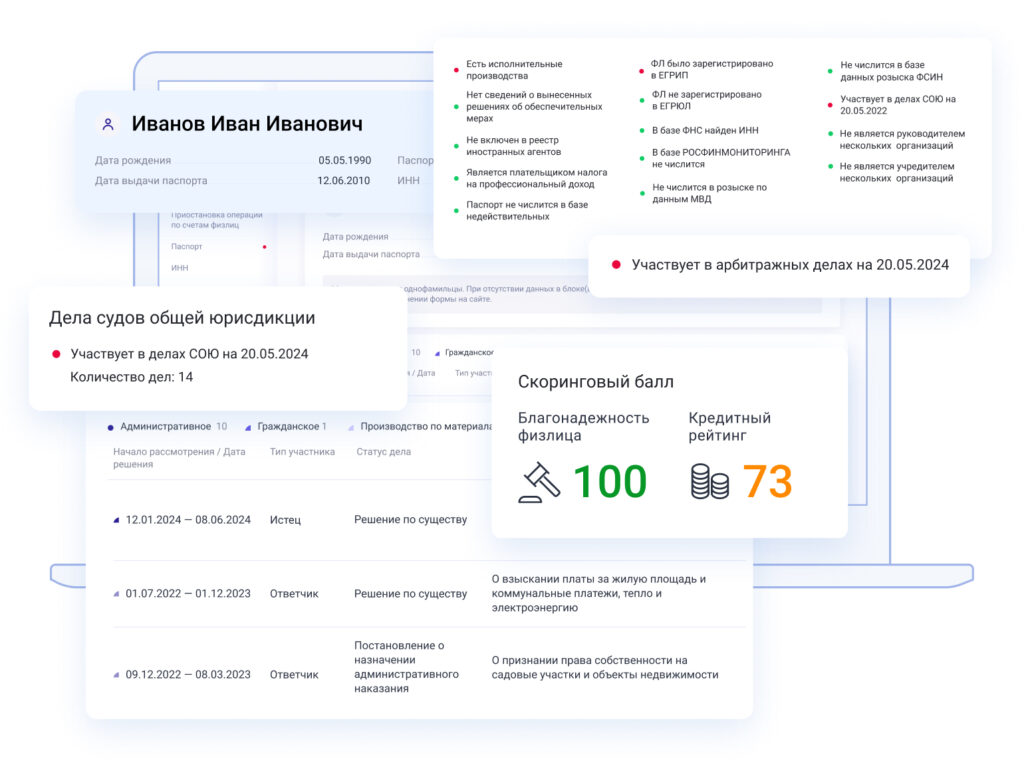

Предполагается, что профессионалы, чьей задачей будет защита безопасности компании, должны быть людьми, которым вы безоговорочно доверяете. Чтобы убедиться в благонадежности кандидатов, достаточно провести комплексную проверку персонала.

Сервис от CheckPerson предоставит развернутый отчет по соискателю уже через три минуты после отправки заявки. Вы узнаете, нет ли у потенциального SOC-аналитика подозрительных деловых связей, ИП конкурирующего с вашей компанией профиля, крупных задолженностей и многое другое.

Оставьте заявку на демодоступ и получите 4 бесплатные проверки соискателя, чтобы оценить достоверность и полноту отчетов от CheckPerson и выбрать тариф, который будет соответствовать потребностям вашего бизнеса.

Внешний и внутренний SOC: преимущества и риски

SOC может быть организован тремя способами: собственный Центр мониторинга и реагирования на угрозы в структуре компании, SOC как услуга на аутсорсе или гибридный вариант, когда зоны ответственности разделяются между заказчиком и провайдером.

У каждого из способов организации Security Operation Center есть особенности.

Основные сложности создания in-house SOC:

- дороговизна;

- большие временные затраты, трудоемкость;

- дефицит кадров.

«Этот вариант подходит большим компаниям, которые обладают достаточными ресурсами, чтобы осуществить реализацию такого проекта. При этом главная трудность – нехватка специалистов, которая по разным оценкам достигает 45%, – говорит Александр Матвеев. – Без сильной команды любой SOC, какими бы высокотехнологичными ни были решения, будет малоэффективен».

Коммерческий SOC требует меньше финансовых и временных ресурсов, а вопрос с командой решен, так как у центра мониторинга на аутсорсе она уже собрана.

«Хоть специалисты коммерческого SOC и не будут также глубоко погружены в информационную инфраструктуру компании, как in-house команда, это полноценный центр мониторинга, способный противодействовать всем видам атак», – добавляет эксперт.

Критерии выбора SOC

Если принято решение обратиться к внешнему подрядчику, стоит ответственно подойти к выбору подрядчика.

На какие параметры стоит обратить внимание при выборе коммерческого SOC:

- с какими кейсами уже работала компания;

- какие технологии используются в работе;

- нет ли проблем с комплектацией команды;

- какую репутацию компания имеет на рынке.

Компании зачастую выбирают либо SOC на аутсорсе, либо гибридный вариант, когда SIEM закупается заказчиком, а провайдер обеспечивает технологии, кадровый состав, а также отвечает за часть процессов. Такой гибридный формат может быть также переходным, когда компания идет к созданию собственного Центра мониторинга и реагирования на угрозы, однако в первое время испытывает сложности с наймом специалистов или организацией процессов.

Рассмотрим ниже по шагам алгоритм действий, если вы сразу решили создавать собственный SOC в структуре организации с нуля.

Как внедрить SOC: основные шаги

Главные трудности – большие финансовые вложения, и время, которое нужно на все работы, например, анализа ландшафта угроз и особенностей бизнеса.

Подготовительный этап имеет большое значение – от того, насколько глубоко он проработан, достаточно ли четко определены цели и качественно ли подобрана команда, зависит эффективность SOC.

1. Определить цели и задачи

Для создания собственного SOC необходимо разработать архитектуру и детальный план, который будет учитывать особенности компании и ландшафт угроз, поясняет Александр Матвеев.

Определить архитектуру и прописать план поможет постановка целей и задач, которые должен решать SOC.

В первую очередь нужно понять, для чего вам нужна эта структура: будут ли сотрудники центра только отслеживать угрозы или они также ответственны за устранение уязвимостей системы, могут ли они ставить задачи другим подразделениям и так далее.

2. Подготовить и внедрить оборудование

С опорой на сформированный план выбираются технологические решения и производится их внедрение в информационную инфраструктуру компании.

Для этого нужно подробно прописать процессы, которые обеспечат решение поставленных задач. Четкий план поможет также понять, какие специалисты и в каком количестве потребуются для функционирования SOC.

3. Собрать команду и настроить процессы

Далее происходит обучение и подготовка персонала к работе с созданной системой, обучение ее особенностям и настройка, путем создания регламентов и процедур.

Оптимальный режим работы SOC – круглосуточный, без сокращения штата специалистов в выходные, подчеркивает эксперт.

«Дело в том, что 87% кибератак происходят в выходные и праздничные дни, а также ночью, когда количество специалистов SOC сокращено», – поясняет Александр Матвеев.

4. Протестировать и запускать

В конце проводится тестовый запуск SOC и, в случае успеха, начало его полноценной работы.

После запуска SOC важно постоянно отслеживать его эффективность. И здесь значимую роль играют хорошо продуманные KPI. Так, оценивать результативность работы Центра мониторинга и реагирования на угрозы по количеству выявленных атак будет не совсем целесообразно, поскольку вполне вероятно, что до внедрения SOC какие-то угрозы просто оставались незамеченными.

Александр Матвеев рекомендует оценивать результативность работы SOC по таким показателям, как:

- количество обрабатываемых сообщений;

- количество предотвращенных инцидентов;

- среднее время на реакцию; время на ликвидацию последствий инцидента ИБ.

Также есть и более субъективные показатели, например, сложность атак, с которыми сталкивается центр.

Часто задаваемые вопросы

Что такое SOC в сфере ИТ-безопасности?

SOC в информационной безопасности – это подразделение, которое отвечает за мониторинг IT-среды и реагирование на киберугрозы и инциденты.

Что делает специалист SOC?

Специалист SOC отвечает за мониторинг и анализ инцидентов в сфере кибербезопасности и реагирование на них. Его работа заключается в том, чтобы обеспечить защиту данных компании и предотвращать утечки.

Что должен уметь аналитик SOC?

В ключевые навыки аналитика SOC входит умение работы с SIEM-системами, понимание сетевых протоколов и анализ трафика, знание языков программирования для автоматизации рутинных задач, владение инструментами для анализа вредоносного ПО и так далее.

К основным soft skills, необходимым для работы аналитиком SOC, можно отнести аналитическое мышление, умение объяснять технические детали процессов простым языком, критическое мышление и готовность быстро осваивать новые инструменты.